SPECTER-v3.0

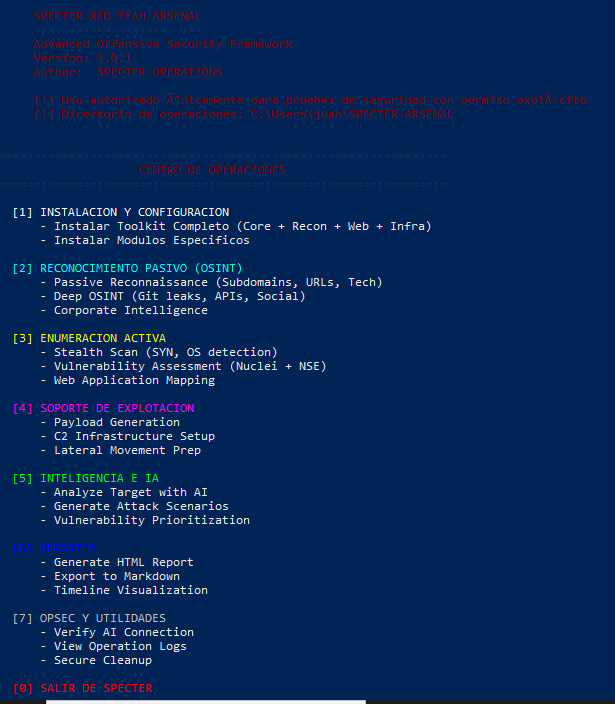

🎯SPECTER v3.0.1 ARSENAL - Comprehensive Offensive Security Framework

🛠️DESCRIPTION

Framework completo de automatización para Red Team en Windows incluyendo:

- Instalación automatizada de 50+ herramientas ofensivas

- Reconocimiento pasivo (OSINT) multi-fuente

- Reconocimiento activo avanzado con evasión

- Análisis de vulnerabilidades automatizado (Nuclei, Nmap NSE)

- Post-explotación y pivoting básico

- Integración con IA local/multi-cloud para análisis táctico

- Generación de reportes HTML/Markdown

- Gestión de C2 y exfiltración segura (lab only)

Compatible con: Ollama, LM Studio, GPT4All (IA local)

AUTHOR By AnonSec777 Specter Framework v3.0

NOTES Ejecutar únicamente en entornos de laboratorio autorizados o con permiso explícito por escrito.

🎯 Arquitectura Modular

50+ herramientas categorizadas (Recon, Web, Infra, Cloud) Instalación selectiva por módulos Gestión automática de dependencias

🕵️ OSINT Profundo

Enumeración multi-fuente (Amass, Subfinder, Assetfinder) Análisis de filtraciones Git (Gitleaks) Integración API: Shodan, VirusTotal, Censys, BinaryEdge Fingerprinting de tecnologías (Webanalyze)

⚡ Reconocimiento Activo Inteligente

Modos de operación: Stealth (T2), Normal (T4), Aggressive (T5) Evasión básica con timing y jitter configurable Nuclei + Templates actualizados automáticamente Screenshots automáticos de servicios web (GoWitness)

🤖 Inteligencia Artificial Multi-Engine

Soporte Ollama (local, privado) Soporte LM Studio (interfaz gráfica) Análisis táctico automatizado de resultados Generación de escenarios de ataque Sin datos en la nube: Todo el procesamiento IA es local

📊 Reportes Profesionales

Generación HTML interactivo con CSS styling Exportación Markdown para documentación Clasificación automática de severidad Timeline de operaciones

🔒 OPSEC y Seguridad

Verificación legal multi-capa (AUTORIZO + confirmación de target) Logging detallado de todas las operaciones Directorios segregados por operación Configuración de User-Agents y delays personalizables

🛠️ Herramientas Incluidas

Go Arsenal: Subfinder, HTTPX, Nuclei, Naabu, Katana, FFUF, Gobuster, Gau, Amass, Teler, Proxify Python: SQLMap, Impacket, Mitmproxy, Pwntools, Scapy, TheHarvester, Sherlock Windows: BloodHound, SharpHound, Rubeus, Seatbelt, Certify, Mimikatz (referencia) Wordlists: SecLists, PayloadsAllTheThings, RockYou (automáticas)

🚀 Uso Avanzado

Instalación completa silenciosa

.\Specter-Arsenal.ps1 -Module All

Start-PassiveRecon -Target "empresa.com" -Deep -UseAPIs

Start-ActiveRecon -Target "192.168.1.0/24" -Mode Stealth -VulnScan

Query-SpecterAI -Prompt "Analiza estos subdominios para SSRF" -Context "Web"

(RESOLUCION DE PROBLEMAS POR PERMISOS DE SISTEMA)

Ejecutar con bypass (más rápido)

Dentro del PowerShell como ADMIN:

powershell -ExecutionPolicy Bypass -File "C:\Users\Marta\Desktop\SPECTER-v3.0.1\Specter-Arsenal.ps1"

Instalar Chocolatey limpio

En el mismo PowerShell (admin):

Set-ExecutionPolicy Bypass -Scope Process -Force [System.Net.ServicePointManager]::SecurityProtocol = [System.Net.SecurityProtocolType]::Tls12 irm https://community.chocolatey.org/install.ps1 | iex

Requisitos:

Windows 10/11,

PowerShell 5.1+,

50GB espacio,

administrador.

Link De La Herramienta https://github.com/HackingTeamOficial/SPECTER-v3.0

Nota: Las herramientas tipo Mimikatz/Rubeus se descargan como referencia para entornos de lab; úsalas solo en sistemas autorizados.

⚠️ ADVERTENCIA CRÍTICA: Este script está diseñado exclusivamente para profesionales de:

ciberseguridad, pentesters certificados y equipos de Red Team con autorización explícita por escrito. Incluye múltiples verificaciones de conformidad legal.

Nuestras RRSS

Telegram

https://t.me/PlantillasNucleiHackingTeam

https://t.me/HackingTeamGrupoOfficial

https://t.me/+0hHSaKO7eI9mNWY8 Hacking Team Difusion

https://t.me/+llcmNGzz6JIyMmI0 Biblioteca

https://t.me/TermuxHackingTeam

X

@HackingTeam77

Bluesky

https://bsky.app/profile/hackingteam.bsky.social

Discord

https://www.facebook.com/groups/hackingteam2022/?ref=share

https://www.facebook.com/groups/HackingTeamCyber/?ref=share

Youtube

https://www.youtube.com/@HackingTeamOfficial

Canal de tiktok

https://www.tiktok.com/@hacking.kdea?_t=ZS-8vTtlaQrDTL&_r=1

#hackingteam #cibersecurity #infosec #eticalhacking #pentesting #dns #script #cracking #hack #security #bugbounty #payload #tools #exploit #cors #sqli #ssrf #python #c2 #poc #web #ramsomware #phishing #linux #osint #linux #windows #redteam #blueteam #spyware #digitalforensics #reverseengineeringtools #rat #malwareforensics #exploitdevelopment #sandboxing #apt #zerodayexploit #xss #github #cve #java #tools #termux #troyano #dev #sqlmap #waybackurls #copilot #ai #ia #kalilinux #parrot #dracos #susse #nessus #oswazap #burpsuite #wireguar

Comentarios (0)

Cargando comentarios...